多くのメールソフトに受信トレイの内容がすべて読み取られる深刻な脆弱性が発覚、PGPとS/MIMEに関連

電子メールのセキュリティを高めるための暗号化プロトコルとして、PGP、S/MIMEが知られています。ミュンスター専門大学でコンピューターセキュリティの教授を務めるセバスチャン・シンゼル氏らの研究チームは、暗号化プロトコルのPGPとS/MIMEに深刻な脆弱性があることを指摘しました。この脆弱性はPGP、S/MIMEのプロトコル自体の問題ではなく、この機能を実装したソフトウェアにあるとのことです。

Attention PGP Users: New Vulnerabilities Require You To Take Action Now | Electronic Frontier Foundation

https://www.eff.org/deeplinks/2018/05/attention-pgp-users-new-vulnerabilities-require-you-take-action-now

Efail:Breaking S/MIME and OpenPGP Email Encryption using Exfiltration Channels

(PDFファイル)https://efail.de/efail-attack-paper.pdf

Critical PGP and S/MIME bugs can reveal encrypted emails—uninstall now [Updated] | Ars Technica

https://arstechnica.com/information-technology/2018/05/critical-pgp-and-smime-bugs-can-reveal-encrypted-e-mails-uninstall-now/

Researchers have found a vulnerability in two popular email encryption protocols - The Verge

https://www.theverge.com/2018/5/14/17351684/email-encryption-attack-thunderbird-apple-mail-malicious-code-vulnerable

今回報告された脆弱性は、メールクライアントソフトがHTMLメールを読み取る処理を利用したものです。攻撃者は、PGPやS/MIMEで暗号化されたメールを傍受して、不正なHTMLタグを挿入した上で任意の宛先へ送信します。宛先のメールクライアントがこの不正なHTMLタグを読み取ると、受信トレイの内容全体が攻撃者に盗み取られます。

本脆弱性の存在を指摘したシンゼル氏は「過去に送信し暗号化された全てのメールが、平文にされる可能性があります。また、この脆弱性に関する修正方法はありません。もし、機密性の高い通信にPGP/GPGまたはS/MIMEを使用する場合は、電子メールクライアントでこれらのプラグインを無効化すべきです」とTwitterに投稿しており、PGPやS/MIMEで暗号化されたメールを復号する目的で使用されるプラグインの使用を控えるべきだと主張しています。

There are currently no reliable fixes for the vulnerability. If you use PGP/GPG or S/MIME for very sensitive communication, you should disable it in your email client for now. Also read @EFF’s blog post on this issue: https://t.co/zJh2YHhE5q #efail 2/4

— Sebastian Schinzel (@seecurity)

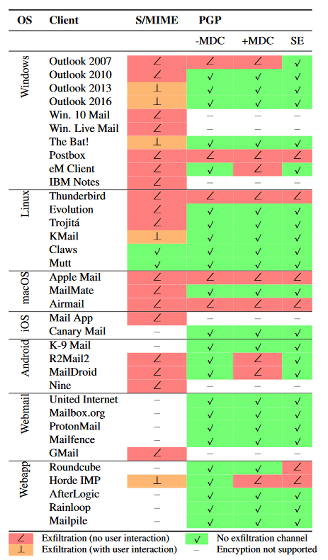

この脆弱性はPGP、S/MIMEのプロトコル自体の問題というよりは、アプリケーション側の実装に大きく依存しているとのこと。シンゼル氏ら研究チームは、主要なメールクライアントソフトの脆弱性有無を以下の表で示しています。赤がメールを受信しただけで受信トレイ全てを読み取られる脆弱性があるもの、オレンジはユーザーが問題のメールを開いたときに受信トレイ全てが読み取られるというもの、緑は脆弱性なし、白は未サポートとなっています。この表によると、OutlookやThunderbirdなど、主要なメールクライアントにはほぼ脆弱性が存在していることがわかります。

電子フロンティア財団は脆弱性が解消されるまでの対策として、「PGPで暗号化された電子メールを復号するツールを無効化、またはアンインストールすること」、「この脆弱性が修正されるまで、エンドツーエンドで暗号化を行うメッセンジャーアプリのSignalなどでメッセージのやり取りを行い、一時的にPGPで暗号化されたメールの送信を中止すること」を挙げています。なお、シンゲル氏らの研究チームはHTMLメールの無効化も有効な手段の1つとしていますが、将来的には、HTMLメールを無効化してもメールが読み取られる可能性があると警告しています。

・関連記事

WindowsやmacOSなど主要OSに共通する深刻な脆弱性が発覚、原因はOSベンダーによるCPUアーキテクチャの仕様解釈ミスか - GIGAZINE

IntelのCPUに新たな8つの脆弱性が発見される、内4つは「高い危険性」との評価 - GIGAZINE

Nintendo Switchのパッチ修正不可な脆弱性を用いてLinuxやWiiのエミュレーターを起動させることに成功、悪用すれば端末を破壊することも可能 - GIGAZINE

サイレンは第三者によって簡単にジャックされる脆弱性があるとセキュリティ研究者が指摘 - GIGAZINE

Macで再びパスワード関連の脆弱性、「macOS High Sierra」はパスワードなしでシステム環境設定の一部にアクセス可能 - GIGAZINE

・関連コンテンツ