急増するIoT機器への攻撃、対策に不可欠な法的整備とは?

2018.07.09

Updated by WirelessWire News編集部 on July 9, 2018, 12:35 pm JST

2018.07.09

Updated by WirelessWire News編集部 on July 9, 2018, 12:35 pm JST

一般社団法人セキュアIoTプラットフォーム協議会では、IoTセキュリティの未来について考え、見直し、ビジネスの推進に役立てることを目的に「IoTセキュリティセミナー」を開催した。

セキュアIoTプラットフォーム協議会の立ち上げから協力する総務省政策統括官(情報セキュリティ担当)の谷脇 康彦氏が登壇し、現在の総務省の取り組みについて講演した。

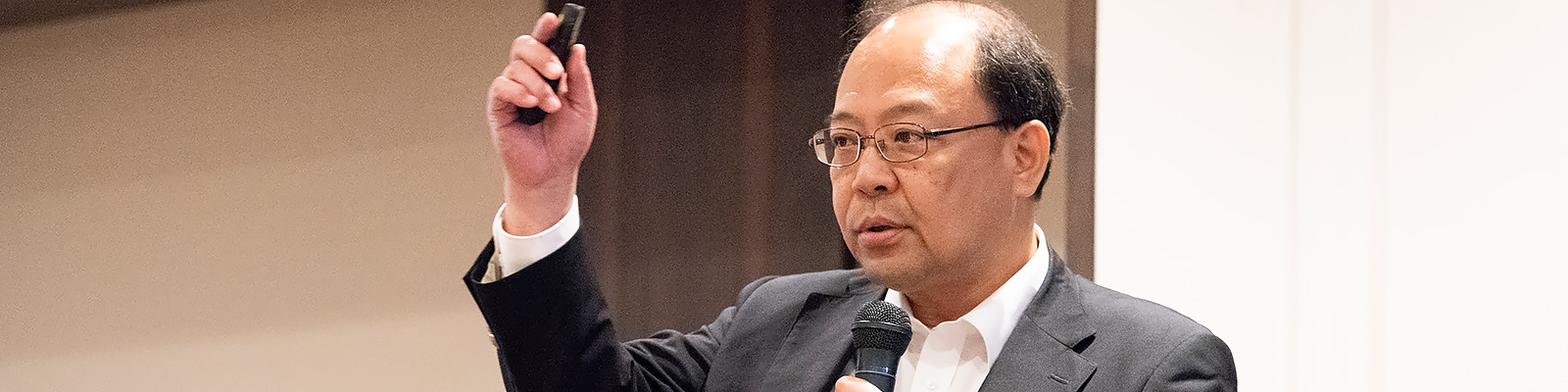

情報通信研究機構(NICT)では、ダークネット上でリアルタイムにサイバー攻撃を観測できるNITCER(Network Incident analysis Center for Tactical Emergency Response)というシステムで攻撃を監視している。それによると、2017年のサイバー攻撃の回数は2015年と比較して2.8倍となっている(図1)。

このサイバー攻撃の中でIoT機器を狙った攻撃は、5.7倍と一般的なシステムへの攻撃と比較して2倍となっている。

▼図1:1年間で観測されたサイバー攻撃の数

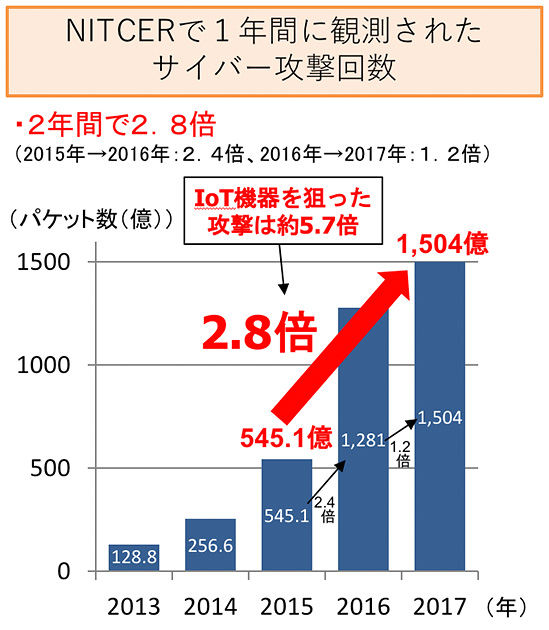

そして2017年だけで見ると、IoT機器への攻撃が全体の54%となってきており(図2)、IoTセキュリティ対策が喫緊の課題であることがわかる。

▼図2:2017年に観測されたサイバー攻撃の内訳

総務省では、2017年10月からIoTセキュリティの取り組みを積極化しており、同月にIoTセキュリティ総合対策という政策パッケージを発表した。

これまでの情報化は、特定の分野、個別領域に閉じていた。例えば、医療であれば医療の世界での情報化、行政であれば行政の世界での情報化で考えればよかった。しかし、IoTにより、業種などを超え領域の異なるシステムが相互に接続された状況を考えなければならなくなっている。つまり、仮想的なシステム・オブ・システムズとなってくることから、最もセキュリティレベルの低いシステムが全体のセキュリティレベルを規定してしまうため、それぞれのシステムのセキュリティレベルのボトムアップが必要だ。

システムを(1)データが流通するサービス層、(2)情報連携を行うプラットフォーム層、(3)データの送受信を行うネットワーク層、(4)センサー等のIoT機器を含むデバイス層に分けて考えてみると、サービス層(1)ではデータの真正性を確保する取り組みが重要になる。また、プラットフォーム層(2)では、ヒトやモノを含む認証連携が正しく機能する仕組みが重要になる。

さらにネットワーク層では、SDN/NFV(Software Defined Networking/Network Function Virtualization)などによるソフトウエア制御が進んでいるため、これらのメリットをどう生かすかということだけでなく、セキュリティ対策上ネットワークにどう影響を与えるかというのを考える必要がある。

加えて、デバイス層についてみると、現在世界中に150億個のIoTデバイスがあり、それが2020年には300億個になり、そのうち40%程度がコンシューマ向けとなる。デバイス層のセキュリティ対策については既設のデバイスと新たに製造・販売されるデバイスに分けて対策を考えなければならない。

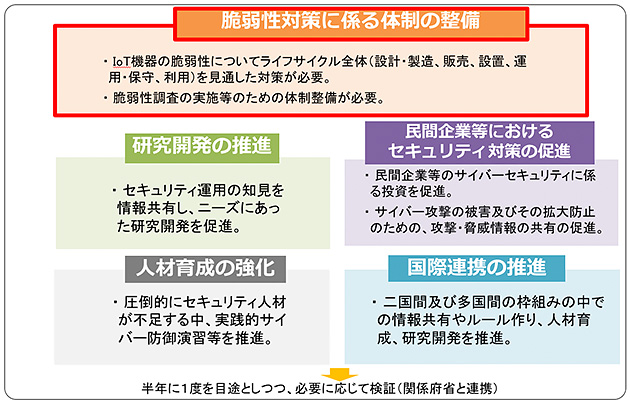

総務省のIoTセキュリティ総合対策は大きく5つの分野に分かれている。(図3)

最も重要なものがIoT機器の「脆弱性対策に係る体制の整備」である。まずは、市場にどの程度IoT機器があるか、それがどのような脆弱性を持っているかの調査・分析から始める。

IoT機器であるWebカメラやセンサーなどでは、10年、15年と長い期間使われる可能性があるものが多い。したがって、設計、製造から利用、さらには廃棄までに至るライフサイクル・マネジメントが必要である。

新規のIoT機器では、セキュリティ・バイ・デザインを前提とした民間主体の任意の認証制度を検討している。米国や欧州でも同様の認証制度の検討が進められているが、日本でも、IoT推進コンソーシアムを中心に、総務省、経済産業省が連携して検討中である。

また、インターネットとイントラネットの結節点にゲートウエイを設ける「IoTセキュアゲートウエイ」も提唱している。配下にあるIoT機器の認証、通常ではない通信の把握、デバイスのソフトウエアの自動アップデートなどの機能をゲートウエイに持たせた機器やサービスの導入が期待される。

▼図3 IoTセキュリティ総合対策(2017年10月)

IoTセキュリティ総合対策では、脆弱性対策以外には「民間企業等におけるサイバーセキュリティ対策の促進」、セキュリティ関連技術の「研究開発の推進」、セキュリティ関連の「人材育成の強化」、「国際連携の推進」を進めていくこととしている。

総務省では、2018年度の通常国会に、電気通信事業法と国立研究開発法人情報通信機構(NICT)法の一部改正法案を提出し、可決・成立した。この2つの改正法案では、セキュリティに関する部分において相互に連携している。

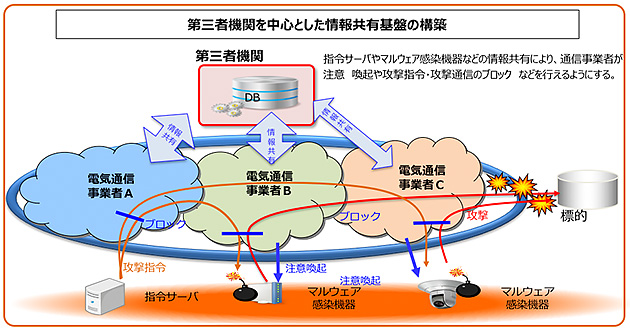

IoT機器は、それぞれのネットワーク事業者に繋がっているが、この情報をネットワーク事業者間で情報共有すると面的防御が進み、効率が良い。ただし、電通通信事業者が個別に情報連携するのは効率的でない。このため、電気通信事業法改正案(図4)は、情報共有のための結節点として第三者機関を新たに認定することとしており、具体的には一般社団法人ICT-ISACを総務大臣が認定する予定としている。なお、共有するデータは機微性を有しているので、認定に際しては安全管理措置が講じられていることが前提となる。

▼図4 電気通信事業法の一部改正(第三者機関を通じた情報共有)

一方、情報通信機構法改正案は、情報通信関係の研究開発を行う国立研究開発法人であるNICTに新しい業務を追加する。パスワード設定が脆弱であるIoT機器を広域スキャンを実施して調査し、脆弱性がある機器に関する情報をICT-ISAC経由で通信事業者に提供する。電気通信事業者はその情報からIoT機器を特定し、当該利用者にパスワード設定変更についての注意喚起を行う。

なお、NICTが行う脆弱性調査は、NICTが作成した実施計画について総務省が関係行政機関と協議の上で認可することとしている。

ちなみに、政府全体としては2015年9月に閣議決定したサイバーセキュリティ戦略の改訂作業を行っており、今夏にも新しい戦略が決定されることとなっているが、新しい戦略においてもIoTセキュリティ対策は最重要項目の一つと位置付けられている。