先日、Ricard Bejarano氏が「macOSを強化する」というブログ記事を投稿し、macOSのセキュリティを最大限に高める設定を列挙していました。

このリストはユーザーがすべきことが網羅されたすばらしい内容ですが、そうした対策を「なぜ」とらなければならないかを理解することも重要です。

今回は、同氏のアドバイスの中からとくに重要なものをいくつかとりあげるとともに、そうした対策をとるべき理由も説明します。

1. システム環境設定を頻繁にチェックする

Ricard氏のアドバイス:システムを最新の状態に保つ(macOSと、インストール済みソフトウェアの両方)

Appleは、新しい脅威に対応するパッチをすばやく提供するために、セキュリティアップデートを頻繁にリリースしています。

ソフトウェアを最新の状態に保つことが、システムのセキュリティ確保には必要不可欠ですが、システム環境設定を開いて最新のアップデートを常時チェックしているという人はどれほどいるでしょうか?

システム環境設定を常にチェックして、システムを最新の状態に保ってください。まだmacOS Mojaveにアップデートしていない人は、App Storeの[ソフトウェア・アップデート]を定期的にチェックすること。たとえば、カレンダーに隔週のToDoタスクとして書き込んでおきましょう。

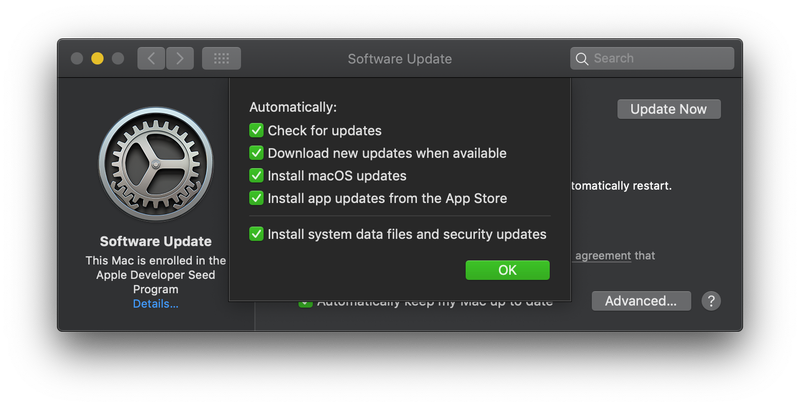

Mojaveを使用している場合は、Macのアップデートを自動でインストールするように設定することが可能です。[システム環境設定]>[ソフトウェアアップデート]を開き、[Macを自動的に最新の状態に保つ]にチェックを入れます。

チェックボックスが全選択になっていない場合は(チェックマークでなくハイフンが表示されている)、[詳細]をクリックして、すべてのボックスにチェックを入れてください(とくに[システムデータファイルとセキュリティアップデートをインストール]は必須)。

2. 1つではなく2つのアカウントを使用する

Ricard氏のアドバイス:

- 管理者ユーザーのアカウントを1つ作成し、強固なパスワードを設定する(パスワードのヒントは設定しない)。管理者ユーザーアカウントは、システムの管理やメンテナンスにのみ使用する。

- [システム環境設定]>[ユーザーとグループ]を開き、管理権限のない通常ユーザーのアカウントを1つ作成し、日常の作業にはこのユーザーアカウントを使う。これはApple自身が推奨する方法でもある。

ほとんどの時間は1つのアカウントしか使わないのに、なぜアカウントを2つ作成するのか疑問に思うかもしれませんが、これは、通常使用時におけるシステムセキュリティを高める非常に優れたやり方です。

まず、管理者ユーザーアカウントを作成して強固なパスワードを設定します。このアカウントは、ソフトウェアの変更やキーチェーンの更新などが必要なときに使用します。

次に、日常的に使うアカウントとして、管理権限のない通常ユーザのーアカウントを1つ作成します。通常ユーザーには、ソフトウェアのインストールや、一部の(パワーユーザー向け)アプリの使用などの際に、いくらかの制限がかかります。

権限を限定しておくことで、有害なアプリケーションやファイルにさらされる可能性を低くすることができます(通常ユーザーのアカウントが許可されていない作業を行うときは、強力なパスワードで保護された管理者ユーザーアカウントに切り替える)。

3. 確認済みの開発元からのアプリの実行を許可する

Ricard氏のアドバイス:[システム環境設定]>[セキュリティとプライバシー]>[一般]を開き、[ダウンロードしたアプリケーションの実行許可]で[App Storeのアプリと確認済みの開発元からのアプリのみ実行を許可]にチェックを入れる。

App Storeは、アプリのセキュリティを最大限に確保してくれていますが、お気に入りのアプリがサードパーティの開発元からしかダウンロードできないケースも多々あります。「確認済みの開発元」とは、コード署名のあるアプリの製作者を意味します。

確認済みの開発元になるには、Appleのルールに従って、Appleに開発者アカウントを登録し、開発したアプリに署名しなければなりません。

もっとも、誰でも開発者アカウントを取得してアプリに署名することはできることを考えると、セキュリティの完全な保証とは言えません。

とはいえ、アプリにマルウェア行為や不適切な挙動が認められるとAppleはそのアプリの開発者の認証を取り消すことができます。

Apple自身が検査して承認したアプリケーションだけを実行したい場合は、[ダウンロードしたアプリケーションの実行許可]の設定で[App Store]を選択してください。ちなみに、私たち米LifehackerとRicard氏は「確認済みの開発元」を含めてもOKだと考えています。

4. プライバシーを保護する

Ricard氏のアドバイス:[システム環境設定]>[セキュリティとプライバシー]>[FileVault]を開き、FileVaultをオンにする(注:処理時間が少しかかる)。

FileVaultは、Appleに標準搭載されているデータ暗号化機能で、この機能を使うと、システムに物理的にアクセスされた場合にも、データへはアクセスさせないようにすることができます。

FileVaultを使わない理由はありません。比較的新しいアプリ(ここ数年以内)を実行しているかぎり、システムのパフォーマンスに影響を与えることもありません。

また、バックアップデータについても、暗号化とパスワードによる保護を行なってください。Time Machineを使っている場合も、データをクラウドに送信している場合も同じです。幸い、一般的なバックアップサービスの多くは、送信データを自動的に暗号化します。くれぐれも強固なパスワードを設定してください(可能であれば2要素認証を使う)。

5. 位置情報をすべてのアプリに共有しない

Ricardo氏のアドバイス:[システム環境設定]>[セキュリティとプライバシー]>[プライバシー]を開き、[位置情報]の[位置情報サービスを有効にする]のチェックを外す。

位置情報サービスは、利便性とプライバシーがてんびんにかけられる領域です。

Spotlight(およびSiri)に、今自分がいる場所に基づいた提案をしてもらいたいですか?

Spotlightに「天気」と入力して、地域の天気予報を知らせてほしい?

もちろん、こうした使い方はまったく無害ですが、なかには、位置情報サービスを悪用するアプリもあるので注意が必要。

よく素性を知らないアプリ開発者(企業)に自分の位置を本当に知らせたいですか?

6. 検索候補を使わない

Ricardo氏のアドバイス:[システム環境設定]>[Spotlight]>[検索結果]を開いて、[Spotlightの検索候補]と[”調べる”でSpotlightの検索候補を許可]のチェックを外す。

「Spotlightの検索候補」がOS X Yosemiteに導入されたとき、プライバシーに関する懸念が急速に高まりました。Spotlightのクエリは、限定された個人データを、Appleだけでなく、MicrosoftのBing検索エンジンにも送信します。Appleのプライバシーステートメントに次のように書かれています:

Spotlight または「調べる」機能を使用すると、検索クエリ、選択した Spotlight の検索候補、および関連する使用状況データが Apple に送信されます。

お使いの Macで見つかった検索結果は送信されません。Macの位置情報サービスが入の場合は、Spotlight での検索クエリー実行時または「調べる」機能使用時の Macの位置情報が Apple に送信されます。

一般的な単語や語句の検索は、Apple から Microsoft の Bing 検索エンジンに転送されます。これらの検索は Microsoft には保存されません。

Apple に送信される位置情報、検索クエリー、使用状況データは、Apple により、Spotlight の検索候補の精度の向上およびその他の Apple の製品およびサービスの品質向上の目的でのみ使用されます。

Safariを使用している場合は、Safariのメニュー[環境設定]>[検索]で、[Spotlightの検索候補を含める]のチェックを外しておきましょう。

7. サードパーティのDNSで安全にサーフィンする

Ricardo氏のアドバイス:[システム環境設定]>[ネットワーク]>[詳細]>[DNS]を開いて、[DNSサーバー]に「1.1.1.1」と「1.0.0.1」の2つのエントリを追加し、残りのサーバーはすべて削除する。

Ricard氏のリストに、セキュリティとプライバシーを確保するために、ウェブブラウザに設定すべき項目がすべて列挙されています。

そのなかで特に注目なのは、サードパーティのDNSサーバーの使用に関する設定です。Ricardo氏は、1.1.1.1(Cloudflare)と8.8.8.8(Google)を推奨しています。

CloudflareとGoogleはそれぞれセカンダリアドレスを持っています。また、OpenDNSなどをそのほかの候補もあります。

おそらく、サードパーティのDNSのほうが、あなたが使っているISPよりも(少しだけ)高速です。また、サードパーティのDNSレコードは比較的頻繁に更新されるので、ドメインを探し回る必要性も低くなります。

『Domain Name Speed Benchmark』などのツールを使えば、ISPのパフォーマンス(および、サードパーティのDNSサービスのパフォーマンス)を確認できますよ。

さらに重要なのは、上に挙げたサーバー(Cloudflare、Google、OpenDNS)は、フィッシング詐欺、DNSポイゾニング、なりすまし、DDoS攻撃などに対抗する、より強力なセキュリティを提供しているということです。

Ricardo氏が紹介しているDNSサーバーはすべて、DNSSEC、DNSCryptのいずれか、または両方を提供しています。こうしたセキュリティー機能は、スパイ、ハイジャック、リダイレクトといった犯罪行為からあなたのDNSリクエストを守ってくれます。

あわせて読みたい

Image: rzt_moster/Shutterstock.com

Source: Bejarano, Apple, Cloud Flare, Wikipedia, Cisco, GRC

Brett Terpstra - Lifehacker US[原文]